Wiedział o tym doskonale Kevin Mitnick – najgłośniejszy haker w historii, który przez lata wymykał się FBI i włamywał do systemów największych firm świata. Kluczem do jego spektakularnych ataków rzadko były luki w oprogramowaniu. Częściej – telefon, fałszywa tożsamość i umiejętność przekonania drugiej osoby, że rozmawia z kimś, komu może zaufać. Poświęcił temu całą książkę: „The Art of Deception” – sztuka oszustwa. Tytuł mówi wszystko.

Inżynieria społeczna to technika, w której haker nie włamuje się do systemu – włamuje się do głowy. Wykorzystuje nie podatność w kodzie, ale podatność w psychice: zaufanie, pośpiech, strach, ciekawość, chęć pomocy czy chciwość. I robi to skutecznie – według raportu Verizon z 2024 roku ponad 68% naruszeń danych zaczyna się właśnie od czynnika ludzkiego.

Dostajecie SMS: „Twoja paczka czeka na odbiór. Dopłać 1,49 zł, inaczej wróci do nadawcy.” Klikacie w link, bo akurat czekaliście na coś z Amazona. Albo dostajecie e-mail od „działu IT” z informacją, że musicie natychmiast zmienić hasło, bo wykryto podejrzane logowanie. Albo dzwoni do was „konsultant banku”, który zna ostatnie cztery cyfry waszej karty i mówi płynnie, pewnie, bez wahania (choć czasem z lekkim wschodnim akcentem).

Żadne oprogramowanie antywirusowe Wam nie pomoże. Bo te ataki omijają komputery. Celują w Was.

Inżynieria społeczna. Dlaczego człowiek, a nie komputer?

Systemy informatyczne można załatać. Dziurę w oprogramowaniu producent zamknie aktualizacją – czasem w kilka godzin, czasem w kilka tygodni. Ale człowieka nie zaktualizujecie ani nie załatacie. Jesteśmy z natury ufni, działamy pod wpływem emocji, reagujemy na autorytety i ulegamy presji czasu. To niekoniecznie wada – to cecha, która pozwala nam funkcjonować w społeczeństwie. Hakerzy po prostu wiedzą, jak ją wykorzystać.

Dobre oprogramowanie antywirusowe zauważy złośliwy plik. Ale nie zauważy, że ktoś Was właśnie prosi o podanie kodu SMS, podszywając się pod waszego operatora komórkowego. Firewall zablokuje podejrzane połączenie sieciowe. Ale nie powstrzyma Wam ręki, gdy klikacie w link w mailu, który wygląda jak powiadomienie z Allegro.

Tu właśnie leży siła inżynierii społecznej: działa w warstwie, której żadne narzędzie techniczne nie kontroluje. W warstwie ludzkich decyzji.

Phishing – klasyk, który nie wychodzi z mody

Phishing to jeden z najstarszych i wciąż najpopularniejszy wariant inżynierii społecznej w wersji hakerskiej. Fałszywy e-mail od banku, kuriera, urzędu skarbowego, Allegro, InPostu. Link prowadzi do strony łudząco podobnej do oryginału. Wpisujecie login i hasło – i właśnie je oddaliście.

Przez lata phishing był rozpoznawalny: literówki w adresie e-mail, dziwna polszczyzna, brakujące polskie znaki, grafiki niskiej jakości. Dziś? Generatywna AI potrafi napisać tekst nienaganną polszczyzną, stworzyć wiadomość w stylu konkretnej firmy i wygenerować przekonującą stronę w kilkanaście minut. Wyłapanie fałszywki na podstawie „niedoróbek” przestało działać.

Na co zwracać uwagę? Przede wszystkim na adres URL – nie nazwę wyświetlaną, ale faktyczny adres, do którego prowadzi link. allegro-platnosci.pl to nie Allegro. inpost-paczka24.com to nie InPost. Legalne firmy nie proszą o dane logowania przez e-mail podsyłając przy tym link do strony logowania. Nigdy.

Spear phishing – kiedy haker odrobił lekcję

Zwykły phishing to nie wyrafinowany atak, tylko masowa wysyłka – milion e-maili, z których kilka tysięcy trafi na podatnych odbiorców. Spear phishing to zupełnie inna kategoria: atak precyzyjnie skrojony pod ofiarę.

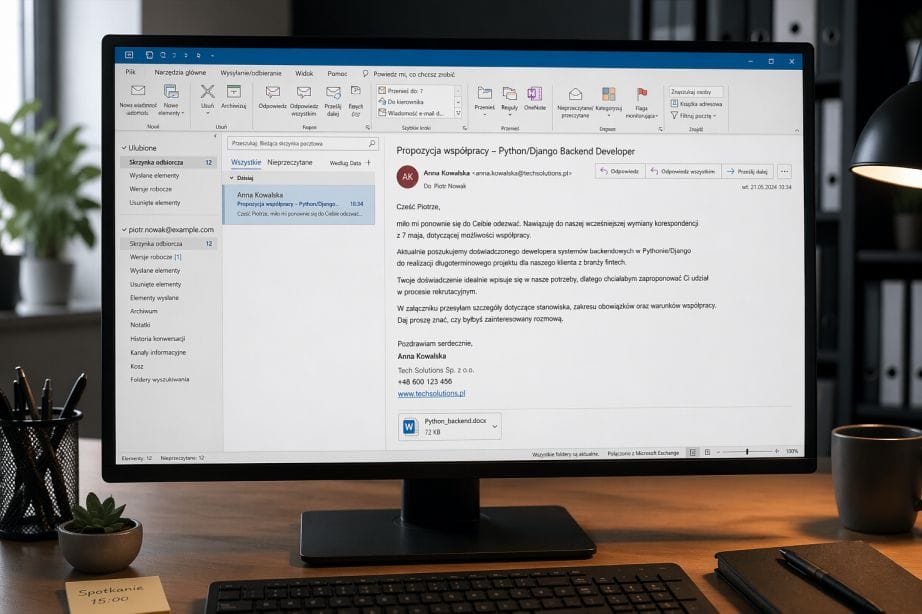

Wyobraźcie sobie e-mail: „Hej Marcin, wysyłam ci materiały z konferencji, na której byłeś w zeszłym tygodniu. Pamiętasz Annę z Wrocławia? Prosiła, żebym przekazał.” I załącznik PDF. Imię się zgadza, konferencja się zgadza, Anna mogła istnieć. Skąd atakujący to wiedział? Z LinkedIna (Twojego czy wyżej wspomnianej Anny, może nawet jesteście razem na zdjęciu z konferencji), z Instagrama, z Twittera (pardon, X). Wystarczyło kilkanaście minut researchu.

Spear phishing jest szczególnie groźny w środowiskach korporacyjnych. Hakerzy atakują pracowników firm – najchętniej tych, którzy mają dostęp do finansów lub systemów IT. Ataki BEC (Business Email Compromise) kosztują firmy na świecie miliardy dolarów rocznie. Mechanizm jest prosty: fałszywy prezes pisze do księgowej z prośbą o pilny przelew. Presja autorytetu, pośpiech – i pieniądze znikają.

Jeszcze bardziej stargetowaną wersją spear phishingu jest whaling – atak skierowany pod konkretną osobę w firmie, zwykle z „mocą decyzyjną”, zwłaszcza w kwestiach finansowych – prezesa, wiceprezesa, dyrektora finansowego czy główną księgową. Tutaj rozpracowywanie ofiary może trwać dni a nie minuty, przeprowadzany jest pełen rekonesans OSINT. To pozwala na podsyłanie na przykład e-maili zawierających szczegóły, co do których ofiara nawet nie wie, że są publicznie dostępne, co znacznie podnosi wiarygodność przynęty.

Vishing i smishing – telefon też kłamie

Vishing to phishing głosowy – atakujący dzwoni do was, podszywając się pod bank, policję, Microsoft, ZUS lub kogokolwiek innego, komu byście zaufali. Smishing to to samo, tylko przez SMS.

Wracamy do paczki z InPostu ze wstępu. To smishing w czystej postaci. Działa, bo jest kontekstowo prawdopodobny – każdy czeka na jakieś przesyłki – i wywołuje lekką presję: „jeśli nie klikniesz, paczka wróci do nadawcy”.

Vishing robi się jednak coraz bardziej niepokojący dzięki AI. Klonowanie głosu jest dziś dostępne jako usługa w chmurze. Kilka minut próbek audio – z YouTube’a, podcastu, rozmowy telefonicznej – i program generuje syntetyczny głos niemal nie do odróżnienia od oryginału. Na razie to tylko ułamek ataków vishingowych – ale ułamek rosnący.

Pretexting – długa gra

Pretexting to technika, w której atakujący buduje fikcyjną tożsamość i scenariusz – przez dni, a niekiedy tygodnie – zanim poprosi o cokolwiek wartościowego.

Klasyczny przykład z branży tech: rekruter kontaktuje się przez LinkedIn, prowadzi kilka przyjaznych rozmów, po paru tygodniach wysyła „ofertę pracy” z opisem stanowiska w formacie Worda, zachęcając byśmy na nią spojrzeli. Plik zawiera makra. Klikacie „Włącz zawartość” by obejrzeć pełną zawartość oferty – i na komputer trafia złośliwe oprogramowanie. Ten wariant ataku jest udokumentowany jako metoda stosowana przez grupy hakerskie powiązane z Koreą Północną, wymierzona szczególnie w branżę kryptowalutową i IT.

W pretextingu liczy się wiarygodność przez kontekst. Atakujący nie prosi od razu o hasło – buduje relację do momentu, w którym jego prośba wydaje się naturalna.

Deepfake audio i wideo – to też inżynieria społeczna

To już nie science fiction. W 2024 roku firma finansowa w Hongkongu straciła 25 milionów dolarów po tym, jak pracownik uczestniczył w wideokonferencji z… fałszywym szefem. Którego wizerunek był wygenerowane przez AI. Prawdziwy był tylko pracownik i przelew.

Deepfake wideo wymaga więcej zasobów i czasu, ale deepfake audio jest dziś trywialnie prosty. Wystarczy publiczny materiał: wywiad w podcaście, przemówienie, nagranie ze spotkania Teams. W środowiskach korporacyjnych ten wektor ataku staje się poważnym zagrożeniem – głos prezesa często występującego na konferencjach nie jest trudny do sklonowania.

Co możecie zrobić? W kontekście finansowym lub wrażliwym: zawsze weryfikujcie żądanie niezależnym kanałem. Jeśli „prezes” dzwoni z prośbą o przelew – oddzwońcie na znany Wam numer, nie na ten, z którego przyszło połączenie.

Dzwoni do Was „konsultant z banku”? Wiele polskich instytucji finansowych, zwłaszcza te największe (a pod nie zwykle podszywają się oszuści) wprowadziło potwierdzanie tożsamości pracownika w aplikacji bankowej. Zamiast się rozłączać, prosimy o „pusha weryfikacyjnego”.

Media społecznościowe jako narzędzie wywiadowcze

Zanim haker wyśle choćby jeden fałszywy e-mail, często przez kilkanaście minut oglądał profile ofiary w mediach społecznościowych. To, co dla Was jest normalnym dokumentowaniem życia, dla niego jest wywiadem operacyjnym.

Z LinkedIna zbierze gdzie pracujecie, kto jest waszym przełożonym, z jakimi firmami współpracujecie, na jakich konferencjach byliście. Z Instagrama czy Facebooka – gdzie byliście na wakacjach, jakie macie zainteresowania, jakimi produktami się posługujecie. Nawet zdjęcie z klawiaturą w tle może zdradzić, z jakiego laptopa korzystacie.

Te informacje służą do personalizacji ataku. Wiadomość, która zaczyna się od konkretnego kontekstu – nazwy projektu, imienia kolegi, nazwy firmy – jest wielokrotnie skuteczniejsza niż generyczna prośba. Nie musicie zamykać wszystkich kont, ale warto przemyśleć, ile informacji jest publicznie dostępnych.

SIM swapping – kradzież numeru telefonu

Numer telefonu jest dziś centrum naszej cyfrowej tożsamości. Służy do weryfikacji dwuetapowej w banku, w mediach społecznościowych, w poczcie e-mail, nawet służy jako Wasz dokument tożsamości. SIM swapping to atak, w którym przestępca przejmuje wasz numer telefonu – nie kradnąc karty SIM, ale przekonując operatora komórkowego, że to on jest właścicielem numeru.

Jak? Przez pretexting. Dzwoni do biura obsługi, podaje dane zdobyte z wcześniejszego researchu (PESEL z wycieku, data urodzenia z Facebooka), i prosi o przeniesienie numeru na nową kartę. Jeśli operator się nie upewni – za chwilę wszystkie kody SMS trafiają do atakującego.

Operatorzy bronią się przed tego typu atakami i są one coraz trudniejsze, ale nawet jeśli procedury są dobre, to czasem zawodzi czynnik ludzki.

Efekt? Atakujący resetuje wasze hasło do banku przez „zapomniałem hasła”, dostaje kod SMS na przejęty numer i ma dostęp do konta. W Polsce ten typ ataku jest coraz powszechniejszy. Najlepszą obroną jest uwierzytelnianie przez aplikację (Google Authenticator, Aegis) zamiast SMS – tam, gdzie to możliwe.

Czasem nie jest to możliwe – więc lepiej się zabezpieczcie przed SIM swapping – ustanówcie hasło do kontaktów z operatorem i zastrzeżcie swój PESEL. Powinno wystarczyć.

Inżynieria społeczna – cztery dźwignie

Wszystkie powyższe techniki korzystają z tych samych psychologicznych mechanizmów. Warto je znać, bo sama ta wiedza zwiększa odporność na manipulację.

Jednym z podstawowych jest pilność i strach. „Twoje konto zostanie zablokowane za 24 godziny.” „Wykryliśmy podejrzane logowanie.” Cel: wywołać panikę, wywrzeć presję czasową, wyłączyć racjonalne myślenie. Jeśli jakiś SMS, e-mail czy rozmowa z „konsultantem banku” wymaga natychmiastowego działania i wzbudza strach – zwolnijcie. To niemal zawsze sygnał ostrzegawczy.

Czasem hakerzy będą usiłowali nas zmanipulować z pozycji autorytetu. „Mówię z ramienia działu IT.” „Jestem z policji.” „Prezes prosi o pilny przelew.” A my autorytetom ulegamy – to głęboko zakorzeniony odruch społeczny. Więc lepiej weryfikujcie tożsamość niezależnym kanałem, niezależnie od tego, jak wiarygodnie brzmi rozmówca.

Czasem bronią jest altruizm. Drobna przysługa, a potem… „Pomogłem ci z problemem technicznym, teraz potrzebuję twojego dostępu.” Jeśli ktoś Wam pomógł, poczujecie się zobowiązani. Hakerzy to wiedzą – wzajemność to potężna broń.

Do tego dochodzi budowanie kontekstu. Jeśli wiadomość pasuje do waszej aktualnej sytuacji – czekaliście na paczkę, niedawno logowaliście się do banku – jesteście mniej czujni, bo kontekst buduje w Was zaufanie. Dlatego ataki spersonalizowane są tak skuteczne.

Inżynieria społeczna. Jak się bronić?

Oto kilka zadań, które uczynią Was mniej podatnymi na ataki inżynierii społecznej.

- Weryfikujcie przez drugi kanał. Ktoś dzwoni z banku? Rozłączcie się i zadzwóńcie sami na numer z odwrocia karty lub ze strony banku. Nigdy nie oddzwaniajcie na numer, z którego przyszło podejrzane połączenie.

- Nie klikajcie w linki z SMS-ów i e-maili. Wejdźcie na stronę ręcznie lub przez zapisaną zakładkę. Nawet jeśli e-mail wygląda perfekcyjnie.

- Zamieńcie SMS na aplikację do 2FA. Google Authenticator, Proton Authenticator lub klucz sprzętowy (YubiKey) są odporne na SIM swapping. SMS już nie.

- Sprawdzajcie adres URL, który kryje się pod linkiem. Przed podaniem danych logowania zawsze patrzcie na pasek adresu. Certyfikat HTTPS nie gwarantuje bezpieczeństwa strony – przestępcy też mają certyfikaty.

- Bądźcie ostrożni z załącznikami. Pliki .docx, .xlsx z makrami, pliki .zip z wykonywalną zawartością – to wszystko mogą być pułapki. Jeśli nie spodziewacie się pliku – przed otwarciem zweryfikujcie z nadawcą przez inny kanał.

- Przemyślcie widoczność w mediach społecznościowych. Nie trzeba zamykać kont. Wystarczy przejrzeć, co jest publiczne: miejsce pracy, lokalizacja, plany podróży, prywatne zdjęcia.

- Ustalcie „hasło bezpieczeństwa” w rodzinie. Proste słowo, którego możecie użyć do weryfikacji w nagłych sytuacjach finansowych. Jeśli dzwoni „dziecko” z prośbą o pieniądze i nie zna hasła – coś jest nie tak.

Nie chodzi o paranoję

Inżynieria społeczna brzmi groźnie i faktycznie może być kosztowna – finansowo i emocjonalnie. Ale obrona przed nią nie wymaga zostania ekspertem od cyberbezpieczeństwa. Wymaga nawyku zatrzymania się na chwilę: „Czy ktoś mnie nie pogania? Czy ta prośba jest logiczna? Czy mógłbym to zweryfikować inaczej?”

Technologia hakerów staje się coraz lepsza – głosy, twarze, wiadomości generowane przez AI. Ale mechanizmy psychologiczne, na których się opierają, nie zmieniają się od lat. A znajomość tych mechanizmów to najlepsza szczepionka.

Zacznijcie od jednej rzeczy: zmieńcie SMS-owe kody 2FA na aplikację uwierzytelniającą. To zajmie Wam dziesięć minut i zlikwiduje jeden z najbardziej popularnych wektorów ataku.

Źródło grafiki: Sztuczna inteligencja, model GPT Image 2

0 komentarzy

0 komentarzy