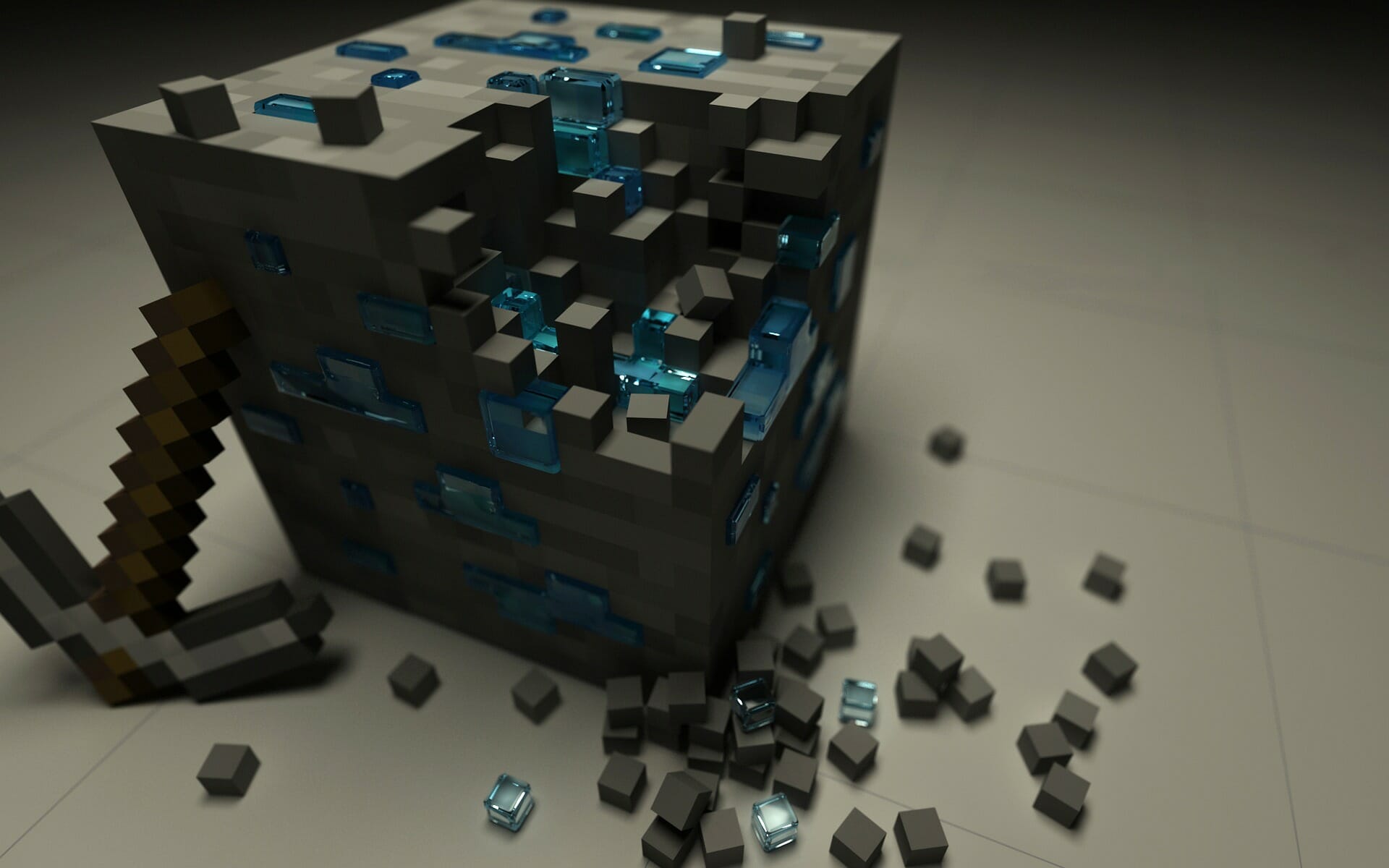

Wszystko zaczęło się od dzieciaków z Minecrafta, które wykorzystywały lukę w bibliotece Apache języka Java do wklejania krótkich wiadomości w okienku czatu innych użytkowników. Dosyć szybko okazało się jednak, że wklejenie wiadomości wystarczy, żeby dobrać się do minecraftowych serwerów, zdalnie sterować komputerami innych użytkowników i przejmować postacie w grze. Zabawa rozkręcała się na całego.

I w sumie wszystko byłoby w porządku, gdyby nie to, że ta sama luka jest dokładnie wszędzie, bo Java jest jednym z najpopularniejszych języków programowania na świecie. I mówiąc „wszędzie” mam na myśli „dokładnie wszędzie”.

Ale po kolei.

Czym jest luka log4j?

Luka w zabezpieczeniach – log4j lub inaczej log4shell – została zgłoszona 10 grudnia i od razu stała się koszmarem dla ludzi od cyberbezpieczeństwa, ponieważ umożliwia niekontrolowany dostęp do systemów komputerowych. Bez uwierzytelnienia, co pokazali już użytkownicy Minecrafta.

Powtórzmy. Niekontrolowany dostęp do każdego serwera, na którym działa bardzo popularna biblioteka Apache języka Java. Na całym świecie. Rozumiecie teraz skalę problemu?

Apache Log4j jest open source’ową biblioteką Javy, używaną przez prawie wszystkie najważniejsze aplikacje, usługi i serwery korporacyjne. Służy do logowania oraz rejestrowania działań i dlatego jest bardzo powszechnie stosowana przez programistów na całym świecie.

Według raportów: „Ktoś, kto może kontrolować komunikaty dziennika lub parametry komunikatów dziennika, może też wykonać dowolny kod załadowany z serwera LDAP. ” Z tego względu luka log4j pozwala przejąć, ze względną łatwością, pełną kontrolę nad serwerem bez konieczności jakiegokolwiek uwierzytelniania.

To co trochę ratuje sytuację, to fakt, że problem dotyczy wersji log4j starszych niż 2.15.0. Jednak, jak widać są one ciągle używane. Tak na boku: już wiecie dlaczego do znudzenia przypominamy o aktualizacji oprogramowania?

Czytaj także:

Co zrobisz, kiedy nie będziesz mieć dostępu do Internetu?

Kto może obawiać się log4j?

Java jest bardzo popularna. I jest używana do tworzenia funkcji zarówno w kodzie, jak i interfejsie użytkownika bardzo wielu aplikacji, systemów i usług online. Dlatego luka jest w praktycznie każdym systemie i programie, który korzysta z narzędzi Javy. W tym w systemach używanych przez Netflix, Amazon, Spotify, LinkedIn i Uber oraz serwisy i usługi chmurowe, takie jak Apple iCloud, CloudFlare, Android OS, czy Dokumenty Google oraz oczywiście samego Minecrafta.

Właściwie zagrożona jest większość firm, ponieważ luka log4j została odkryta w narzędziu wszechobecnym w serwerach chmurowych i oprogramowaniu dla przedsiębiorstw używanym w przemyśle i administracji. To dlatego łataniem luki zajmuje się teraz dokładnie każdy.

Jednak do czasu rozwiązania problemu do serwerów i sieci mają dostęp po prostu wszyscy. Przestępcy, szpiedzy, a nawet zupełni nowicjusze. Mogą kraść dane (także nasze dane powierzone wielu firmom i jednostkom administracji rządowej), wgrywać i wykonywać dowolny kod, usuwać kluczowe informacje i wykonywać wszelkiego rodzaju złośliwe działania. Mogą, na przykład, zainstalować narzędzia do zdalnego kopania kryptowalut i po cichu korzystać z mocy obliczeniowej zhakowanych systemów i komputerów.

I dlatego kiedy jedni pracują, jak szaleni, żeby załatać lukę, inni starają się wykorzystać sytuację jak najlepiej. Zresztą już po 12 godzinach od ujawnienia luka została „w pełni uzbrojona”, co oznacza, że opracowano i rozpowszechniono narzędzia do jej wykorzystania.

To chyba oczywiste, że cyberprzestępcy nie mogli przepuścić takiej okazji i właśnie w tej chwili dobierają się do smakowitej zawartości wielu serwerów. Jednak są i tak mniejszym złem, ponieważ zdecydowanie większą mocą rażenia dysponują służby specjalne wielu krajów. Ze szczególnym uwzględnieniem Chin, Iranu, Korei Płn. i Turcji. A ci mają do dyspozycji całe armie specjalistów, którzy wiedzą czego szukać i gdzie. I teraz te zasoby stanęły przed nimi otworem, co jest dosyć przerażające.

Jak skorzystać z exploita?

W dosyć prosty sposób. W sumie jak wszyscy, to wszyscy……

Źródło https://www.lunasec.io/docs/blog/log4j-zero-day/

Nie bójcie się LunaSec to open source’owa platforma z narzędziami pozwalającymi dbać o cyberbezpieczeństwo. I zdecydowanie jest po tej dobrej stronie.

Patrz też: Metadane: dane o danych, dzięki którym każdy z nas może być Sherlockiem Holmesem Internetu

Co mogą zrobić z luką log4j zwykli użytkownicy Internetu?

Dokładnie nic. W przeciwieństwie do innych naruszeń, łatka do log4j nie jest prostą kwestią, a załatanie luki należy do obowiązków firm odpowiadających za całe mnóstwo usług sieciowych, z których korzysta każdy z nas.

Jeśli więc obudzicie się jutro rano i coś nie będzie działać, nie złośćcie się. Bo chociaż dostawcy usług internetowych z pewnością stają teraz na głowach, żeby zapewnić ciągłość dostępu do swoich produktów i ochronić serwery przed luką log4j, zawsze coś może pójść nie tak.

Nam pozostaje przyzwyczaić się do rosnącej liczby cyberzagrożeń. Tym bardziej, że z dnia na dzień jesteśmy coraz bardziej zależni od sieci. Zresztą uzależniamy się od niej z radością.

Poza tym przy wielowarstwowej strukturze protokołów sieciowych i programów tworzących współczesną architekturę usług, prawdopodobieństwo błędu lub prostego nieuwzględnienia jakiejś sytuacji jest naprawdę duże. I właściwie tylko kwestią czasu jest pojawienie się kolejnej luki. I kolejnej.

Dlatego zastanawiam się po cichu, czy maluchy z Robloxa nie kombinują właśnie czegoś na boku. Np. majstrując przy zabezpieczeniach jakiegoś krytycznego systemu. Czytaliście może „Grę Endera” Orsona Scotta Carda? Albo oglądaliście? No właśnie…..

0 komentarzy

0 komentarzy